Zarządzanie Bezpieczeństwem Informacji to nie buzzword ani moda z IT. To konkretne, wymagane i audytowane działanie, które coraz mocniej wchodzi na teren działów jakości. Zwłaszcza tam, gdzie mamy styczność z TISAX-em, ISO 27001 albo po prostu oczekiwaniami klienta, że dane techniczne projektu nie wyciekną przez przypadkowy zrzut ekranu czy otwarty laptop na open space.

No dobrze, ale jak budować świadomość bez kolejnych szkoleń, prezentacji z bulletami albo „podpisz listę, że wziąłeś udział”?

Jedno słowo: newsletter.

I zanim przewrócisz oczami: spokojnie. Nie mówię o „newsletterze marketingowym” z rabatami na buty. Mówię o prostym, wewnętrznym narzędziu, które w mojej pracy przy wdrażaniu TISAX w zakładzie produkcyjnym zrobiło konkretną robotę. Poniżej pokażę Ci, jak możesz zrobić to samo.

Czym jest Zarządzanie Bezpieczeństwem Informacji (ZBI) i co to ma wspólnego z jakością?

Zarządzanie Bezpieczeństwem Informacji, czyli Information Security Management, to nie tylko firewalle i hasła. To cały system, który ma chronić poufność, integralność i dostępność informacji.

Z perspektywy jakości: chodzi o ochronę danych klienta, dokumentacji projektowej, raportów 8D, zgłoszeń reklamacyjnych czy audytów wewnętrznych. Czyli tego wszystkiego, co latwo wyciekć może nie przez hakera, tylko przez…

- otwarty laptop na spotkaniu,

- zostawione hasło na karteczce,

- zdjęcie tablicy z projektami,

- kliknięcie w maila z wirusem.

Właśnie tu wchodzi edukacja. A jeszcze lepiej: mikroedukacja.

Dlaczego newsletter działa? Bo jest cichy, regularny i przewidywalny

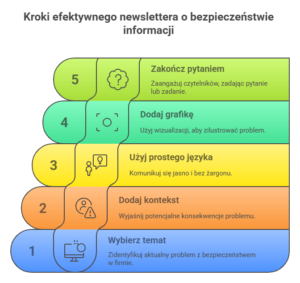

Nie zawsze mamy czas na 2-godzinne szkolenie. Ale mamy 90 sekund, żeby przeczytać maila. I właśnie na tym bazuje newsletter:

- krótki przekaz,

- regularna forma (np. co 2 tygodnie, w szczególności w trakcie wdrażania ISO 27001 lub TISAX),

- przykład z życia, najlepiej z własnej hali produkcyjnej,

- zawsze jeden konkretny temat.

U mnie zaczęło się od „Clear Desk, Clear Screen”. Później doszły: phishing, ransomware, podróże służbowe, hasła, pendrive’y, social engineering… Każdy temat ważny, ale podany w lekkiej formie.

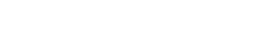

Jak przygotować newsletter o ZBI? Krok po kroku

1. Wybierz temat, który faktycznie występuje w firmie

Nie ma sensu zaczynać od teorii ISO 27001. Zacznij od konkretu:

- ktoś zostawił laptopa na recepcji?

- phishingowa wiadomość z „DHL” trafiła do 30 osób?

- pracownik opublikował zdjęcie stanowiska pracy z widocznym ekranem?

Super. Masz temat.

2. Dodaj kontekst: co się może stać, jeśli…

Ludzie nie reagują na przepisy, tylko na skutki. Przykład:

„Jeśli zostawisz otwarty ekran z otwartym rysunkiem technicznym, może go zobaczyć poddostawca albo konkurencja„

3. Użyj prostego języka

Nie pisz:

„Wewnętrzne polityki informacyjne ISO 27001 wymagają ochrony informacji klasyfikowanych jako ‚poufne‚ „

Napisz:

„Nie zostawiaj dokumentów klienta na biurku. Schowaj je, zanim pójdziesz na kawę„

4. Wrzuć grafikę albo realne zdjęcie (zachowując poufność!)

Obraz łamie ścianę tekstu. Pokazuje konkretną sytuację. Możesz nawet użyć prostego rysunku czy piktogramu.

5. Zakończ pytaniem albo zadaniem

„Czy Twój ekran blokuje się automatycznie, gdy odejdziesz od komputera? Sprawdź to dzisiaj„

To angażuje. Ludzie zapamiętują.

Tematy, które działały u mnie (i mogą działać u Ciebie)

Phishing – jak wygląda typowy atak i jak nie dać się nabrać

Phishing to jedna z najczęstszych metod, przez które cyberprzestępcy dostają się do naszych systemów. Podszywają się pod znane marki, wysyłają e-maile z prośbą o kliknięcie linka lub otwarcie faktury. Wystarczy chwila nieuwagi i możesz dać im klucz do firmowej sieci.

Dlatego warto pokazywać w newsletterach prawdziwe przykłady takich wiadomości, zrzuty ekranu, i konkretne rady: „Zanim klikniesz, sprawdź nadawcę. Nigdy nie loguj się z linka z e-maila – wpisz adres sam.” Prosto, jasno, na temat.

Social engineering – „pomóż panu z IT” i inne haczyki

Nie wszystkie ataki są cyfrowe. Niektóre przychodzą do nas jako rozmowa telefoniczna, mail od „kolegi z centrali” czy rzekomy kontrahent z pytaniem o dane projektu. Celem jest jedno: zdobyć informację.

Ludzie z natury chcą być pomocni. I to jest właśnie najsłabszy punkt w całym systemie. Pokazujmy to w newsletterach. „Zanim pomożesz, zapytaj siebie: czy ta osoba na pewno jest tym, za kogo się podaje?”

Bezpieczeństwo w podróży – co robić z laptopem na lotnisku

Służbowe wyjazdy to moment, gdy ryzyko rośnie. Laptopy, pendrive’y, telefony – wszystko wychodzi poza kontrolowane środowisko. A lotnisko, hotel czy kawiarnia to idealne miejsca dla podsłuchu lub kradzieży.

W newsletterze warto przypomnieć: nie zostawiaj laptopa samego. Zawsze blokuj ekran. Użyj filtra. A gdy nie musisz, nie otwieraj poufnych plików publicznie. Bez paniki, ale ze świadomością.

Clear Desk – co zostawiasz na biurku, gdy idziesz na produkcję

Zostawiony raport reklamacyjny, wydruk z projektem, pendrive z prezentacją (ten ostatni przypadek na szczęście występuje coraz rzadziej). To wszystko, co może trafić w niepowołane ręce, jeśli biurko nie jest uprzątnięte. I nie chodzi tu o czystość dla samej czystości.

W newsletterach dobrze działają konkretne przykłady: „Znalazłem na biurku notatnik z hasłem do laptopa”. Nie ma tu przestrzeni na interpretację. Jest tylko: zamykasz, chowasz, nie zostawiasz.

Ransomware – jak nie stracić danych przez kliknięcie w zły link

Ransomware to wirus, który szyfruje nasze dane i żąda okupu. A zaczyna się niewinnie – kliknięcie w plik .zip albo „fakturę” z załącznika. Po fakcie jest już za późno. Dlatego lepiej działać zanim.

W newsletterze możesz dać proste porady: trzymaj backup offline (prywatne) albo na dysku sieciowym (w firmie), nie otwieraj nieznanych plików, aktualizuj oprogramowanie. Brzmi nudno? Może. Ale działa.

Home office – jak zabezpieczyć dane, pracując z kuchni

Praca z domu to wygoda, ale i wyzwanie. Dziecko obok, laptop otwarty, router bez hasła, hasła zapisane w przeglądarce. Brzmi znajomo? No właśnie.

Newsletter może przypomnieć: korzystaj z VPN, nie zapisuj haseł w przeglądarce, zasłaniaj kamerkę, gdy nie używasz. I najważniejsze: nie drukuj poufnych dokumentów, jeśli nie masz gdzie ich schować.

Przepustki i goście – kto wszedł na zakład i z czym wyszedł?

Bezpieczeństwo fizyczne to też część zarządzania informacjami. Jeśli gość może wejść, gdzie chce, i wyjść bez oddania przepustki – mamy problem. Bo może wynieść dokumenty, zrobić zdjęcia, cokolwiek.

W newsletterze warto przypomnieć: przepustka to nie formalność. To kontrola dostępu. A „życzliwe” wpuszczenie kogoś przez bramkę na swoim ID to otwarte drzwi dla ryzyka. Uprzejmość nie może być ponad procedury.

Newsletter a audyt – serio, może pomóc

W czasie audytu TISAX jedno z pytań dotyczyło podnoszenia świadomości pracowników. Pokazanie kilkunastu newsletterów, regularnych, tematycznych, przystępnych – zrobiło swoje. Audytor nie pytał już o „szkolenie na platformie”. Widział, że działamy realnie.

Najczęstsze błędy, których lepiej unikać

- zbyt długie teksty (nikt nie czyta ściany tekstu)

- kopiowanie z ISO / TISAX bez uproszczenia

- zero przykładów z życia

- wysyłka raz „od święta”

- brak kontekstu dla stanowisk produkcyjnych

Podsumowanie: mniej formalnie, ale skutecznie

Zarządzanie Bezpieczeństwem Informacji to nie tylko procedury i zabezpieczenia. To codzienne decyzje ludzi: czy zasłonię ekran, czy wrzucę zdjęcie hali, czy kliknę w linka.

Newsletter to prosty sposób, by co tydzień lub dwa przypominać, edukować, inspirować. Bez wielkich kosztów, bez formalizmu, za to z realnym efektem.

Masz pytania o to, jak stworzyć taki newsletter u siebie? Jeśli chcesz gotową listę kontrolną do wdrożenia wymagań TISAX to znajdziesz ją w bezpłatnych narzędziach.

Autor: Dariusz Kowalczyk